Использование VPN (Virtual Private Network)

Оптимальное решение проблемы является в использовании технологии защищенных частных виртуальных сетей (VPN). Внедрение технологии VPN для обеспечения конфиденциальности и целостности информации, циркулирующей в беспроводной сети, находится в соответствии с требованиями российского законодательства и руководящих документов ФАПСИ и Гостехкомиссии.

Хотя сама по себе технология защищенных частных виртуальных сетей способна обеспечить жесткую авторизацию пользователя по его цифровому сертификату формата Х.509, ее не следует рассматривать как альтернативу решениям на базе протокола 802.1х, это взаимодополняемые решения. Средства VPN обеспечивают защиту на сетевом уровне, а механизмы, реализующие протокол 802.1х, позволяют предотвратить несанкционированный доступ к беспроводной сети на более раннем этапе.

Такая схема помогает построить многоэшелонную защиту. Авторизуя пользователей по протоколу 802.1х, убеждаемся, что имеем дело с легальным пользователем корпоративной WLAN. Реализуя дополнительную авторизацию средствами VPN, понимаем, что допускаем к работе с конфиденциальными ресурсами только тех пользователей, которые имеют на это право. Кроме того, путем активизации функций межсетевого экранирования на VPN-шлюзах можно назначать различные права доступа внутри группы пользователей, имеющих доступ к конфиденциальной информации.

Технология виртуальных частных сетей, известная также под названием VPN, была разработана для безопасного соединения клиентских систем с серверами по общедоступным каналам Интернета. Для этого в технологии VPN используются мощные, хорошо зарекомендовавшие себя с точки зрения надежности механизмы аутентификации и шифрования. Фактически VPN-соединения представляют собой туннель между двумя конечными точками, защищающий от вторжения, проходящие по каналам Интернета пакеты.

В процессе установки VPN-соединения создаются индивидуальные безопасные каналы между конечными устройствами и шлюзом VPN, которые в случае сетей стандарта 802.11a/b/g располагаются непосредственно за устройством беспроводного доступа. По существу, каждый клиент сети связывается с устройством доступа по отдельному туннелю VPN. Пакеты, направляющиеся по беспроводной сети от одного конечного устройства к другому, проходят через туннель VPN передающей системы в устройство доступа и выходят за пределы шлюза VPN. Затем пакеты передаются по кабельной локальной сети к другому шлюзу VPN, где они шифруются перед передачей системе-получателю через другое устройство беспроводного доступа. Установив за устройствами доступа сети стандарта 802.11a/b/g шлюзы VPN, можно быть уверенным в защищенности любых сообщений, проходящих по радиоканалу.

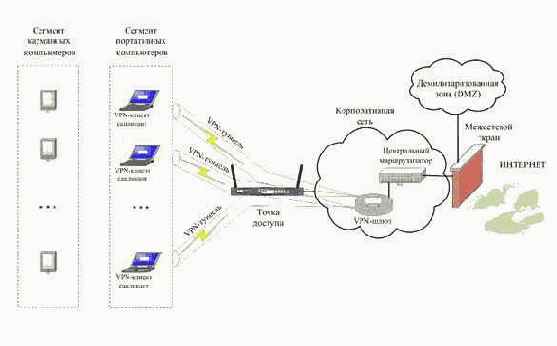

Поэтому в соответствии с поставленной задачей, создания защищенного беспроводного сегмента существующей локальной сети на базе технологии Wi-Fi (Hot Spot) в конференц-зале “Компании Солнышко”, помимо стандартных средств обеспечения безопасности, будет использована технология VPN .Структурная схема проектируемой сети представлена на чертеже ДП 200900.132.2004.01 (рис.2.8).

Рис. 2.8 - Структурная схема проектируемой беспроводной сети

Основу системы безопасности VPN составляет протокол обмена Интернет ключами (Internet Key Exchange — IKE), входящий в состав набора протоколов IPSec (сокращение от IP Security) и предусматривающий три метода аутентификации для защиты данных и каналов связи. Этот протокол позволяет кодировать заголовки и содержимое пакетов с помощью ключа, обеспечивая практически абсолютную безопасность линии связи. В соответствии с протоколом IKE пакеты шифруются с помощью секретного ключа, заранее известного обеим сторонам, или с помощью стандартного открытого ключа. Кроме того, IKE поддерживает использование цифровых сертификатов, создаваемых такими специализированными организациями, как VeriSign, и обеспечивающих еще более высокий уровень защиты.

Технологии VPN уже получили широкое признание среди компаний, предоставляющих удаленный сетевой доступ по общедоступным каналам Интернета. VPN создает защищенный канал передачи данных между системами и позволяет организациям отказаться от дорогостоящих модемных пулов, традиционно использовавшихся для обеспечения прямого доступа к сети. По мере распространения широкополосного доступа в Интернет, технологии VPN позволят существенно повысить скорость и устойчивость доступа к удаленным сетям.

Однако платой пользователя за внедрение технологии VPN становятся: